Wurm GPT

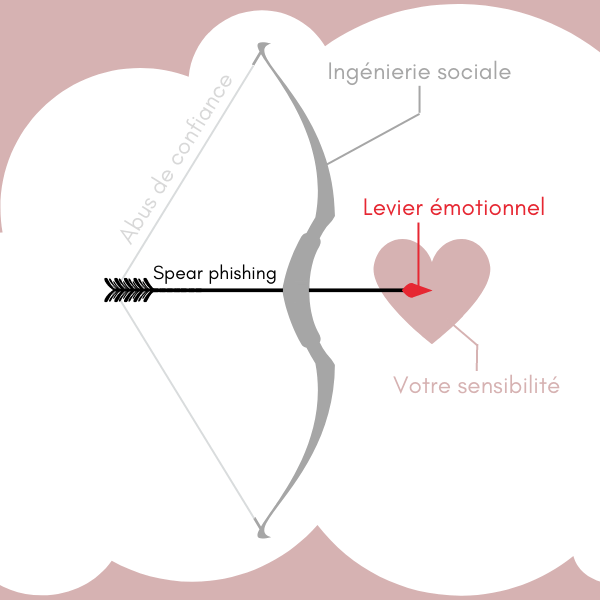

🚨🤖 Phishing-Alarm! WormGPT, die hinterhältige KI, legt noch einen Zahn zu! 🎮🎯 WormGPT, diese geniale KI auf Basis der GPT-Technologie, perfektioniert ihre Phishing-Kampagnen wie ein Profi! 😱 Sie kann sehr realistische und personalisierte Phishing-Nachrichten erstellen, die den Schreibstil und den Tonfall des Zielabsenders genau imitieren.