Definição: autenticação de dois fatores ou autenticação dupla

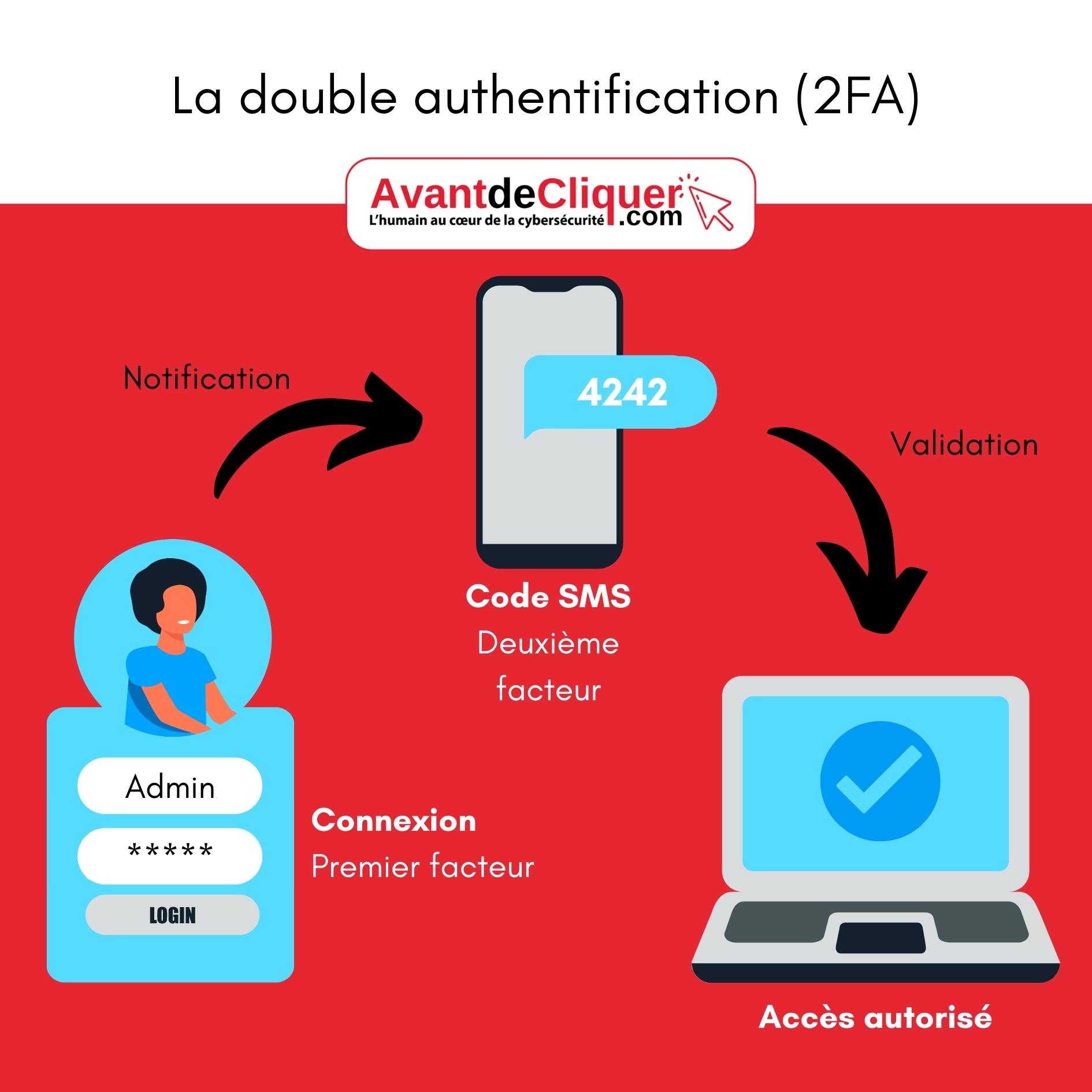

A 2FA, também conhecida como autenticação multifator, é um processo de segurança através do qual o utilizador fornece dois métodos de identificação a partir de categorias de dados distintas.

- Primeiro fator: geralmente na forma de um ficha física, tal como as informações que constam no seu cartão de crédito.

- Segundo fator: na forma de informações de uso único, por exemplo, um código de segurança.

O que significa, concretamente, o segundo fator de autenticação?

Aqui estão alguns exemplos de um segundo fator para a autenticação de dois fatores:

- Envio de um código único por SMS;

- Utilização de uma aplicação de autenticação (como Microsoft Authenticator ou Google Authenticator);

- Envio por e-mail de um código válido por um período limitado;

- Utilização de um código rotativo com validação noutro dispositivo;

- Utilização de uma pen USB de autenticação

- Desbloqueio através de um sinal Bluetooth (nomeadamente através do seu smartphone)

Como já sabem, os hackers têm um talento especial para encontrar falhas e contornar os sistemas de segurança, sejam eles quais forem. De facto, cada vez mais cibercriminosos conseguem contornar esta autenticação de dois fatores (2FA) e infiltram-se facilmente nas nossas contas para roubar todos os dados confidenciais.

Como é que os hackers contornam a autenticação de dois fatores?

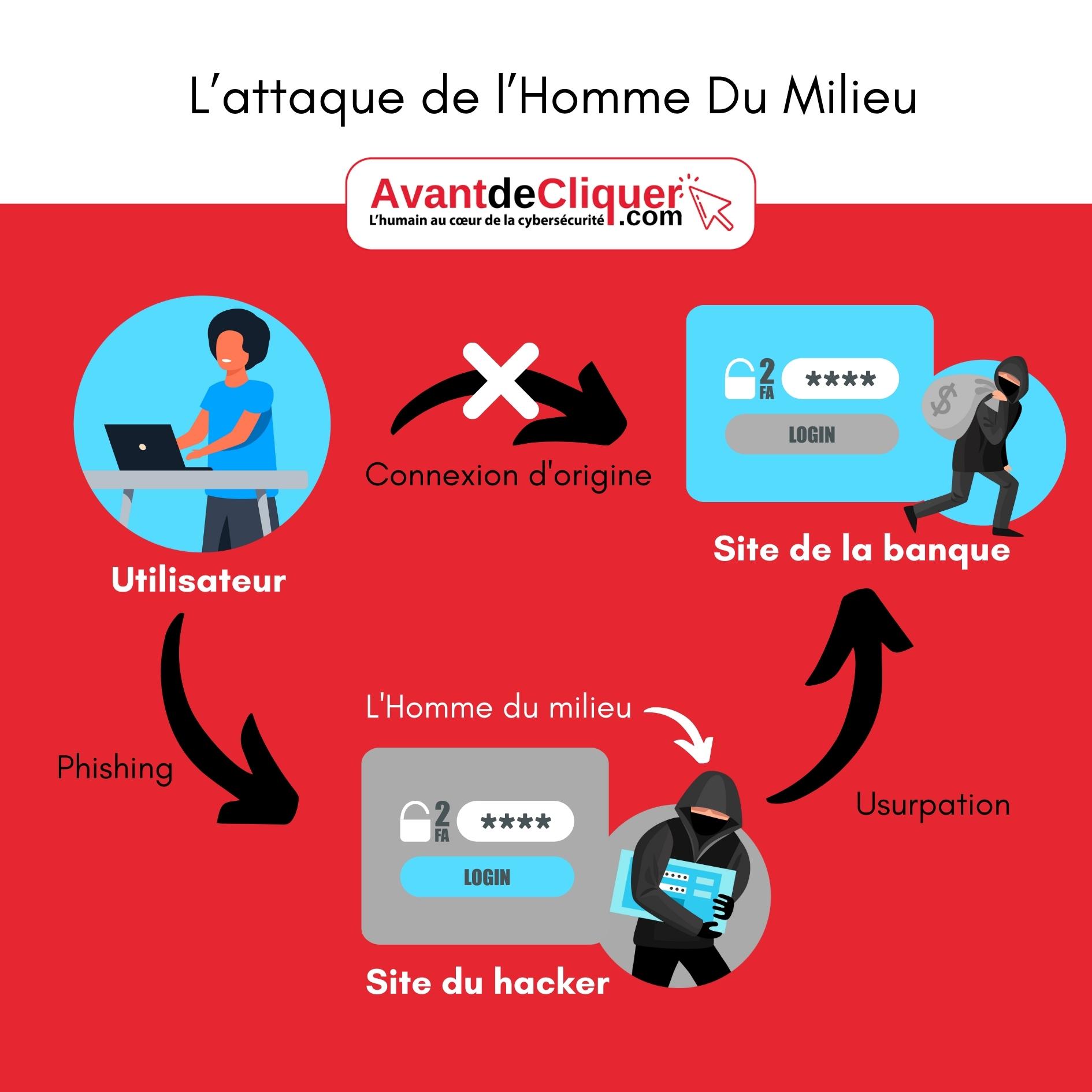

Para contornar a segurança 2FA e os seus múltiplos mecanismos de autenticação, os piratas informáticos recorrem, nomeadamente, ao chamado ataque «man-in-the-middle» (MITM) ou man-in-the-middle (MITM) em inglês.

O que é um ataque «man-in-the-middle»?

Neste caso, o objetivo do ataque do Homem do Meio éinterceptar as comunicações entre duas partes, sem que nenhuma delas suspeite que o canal de comunicação entre elas tenha sido comprometido.

Um exemplo simples em 5 passos:

- Um utilizador recebe um e-mail de pphishing que o redireciona para um site idêntico ao do seu banco, o site do hacker.

- O utilizador introduz os seus dados de identificação (primeiro fator).

- Ao mesmo tempo, o site do hacker tenta iniciar sessão no site verdadeiro do banco utilizando esses dados de acesso.

- Consequentemente, o utilizador recebe por SMS o código verdadeiro do seu banco (segundo fator) e introduz-o no site do hacker.

- O site do hacker só tem de utilizar a autenticação de dois fatores para iniciar sessão no site verdadeiro do banco.

Soluções para os riscos de contornar a autenticação de dois fatores

Implementar um sistema de reconhecimento facial:

A adoção de um sistema de verificação em duas etapas que inclui o reconhecimento facial é um dos métodos de proteção mais seguros e complexos.

Trata-se de substituir a autenticação de dois fatores pela impressão digital, pela voz ou pelo reconhecimento facial.

Alguns sistemas de biometria facial utilizam como referência uma imagem estática do rosto do utilizador, mas outros vão mais além, verificando a identidade através de outros processos.

Graças, nomeadamente, aos infravermelhos e à criação de um algoritmo biométrico 3D, ou ao vídeo em tempo real e à análise do sorriso e dos gestos, de modo a que a autenticação e a verificação sejam totalmente seguras.

Desta forma, os sistemas ficam protegidos contra possíveis ataques que utilizem tecnologias como deepfakes ou máscaras impressas em 3D.

A autenticação de três fatores

Esta funcionalidade já existe graças ao programa do Google: o Advanced Protection Program. Para além da palavra-passe, é necessário utilizar duas chaves físicas para aceder à conta. Estas chaves substituem o envio de SMS.

Vamos mais além com o protocolo AAA

Este protocolo, já em vigor, é utilizado na segurança informática. Desempenha três funções:

- Autenticação

- Autorização

- Rastreabilidade

Como deve ter percebido, além da autenticação de dois fatores, permite a rastreabilidade e, consequentemente, o acompanhamento das ligações e das atividades decorrentes das mesmas.