Vishing: Wie Hucency die erste Eselsbrücke zur Bekämpfung dieser Art von Angriffen erfunden hat

Vishing, oder Voice Phishing, ist eine immer häufiger vorkommende und immer raffiniertere Form des Social Engineering.

Dabei wird versucht, einen Nutzer am Telefon zu täuschen, um an sensible Informationen zu gelangen oder ihn zu einer dringenden Handlung zum Vorteil des Angreifers zu bewegen.

Angesichts dieser Bedrohung hat Hucency eine Innovation entwickelt: Wir haben V.I.S.H.E.R ins Leben gerufen, eine neuartige Eselsbrücke zum Thema Cybersicherheit, die wir unseren Kunden anbieten und die zu einem universellen Reflex gegen Angriffe per Telefon werden soll.

Hucency, ein wichtiger Akteur im Kampf gegen Vishing

Hucency hat folgende Feststellung getroffen: In bestimmten Institutionen (Rettungsdienste, Armee usw.) werden häufig Gedächtnisstützen verwendet, um Reflexhandlungen zu verankern, wie z. B. P.A.S. (Protéger, Alerter, Secourir – Schützen, Alarmieren, Retten), C.C.C. (Col, Cravate, Ceinture – Kragen, Krawatte, Gürtel) und viele andere.

Bislang gab es keine Gedächtnisstütze, um Social Engineering am Telefon zu bekämpfen. Aus diesem Grund hat Hucency V.I.S.H.E.R. entwickelt.

Mit V.I.S.H.E.R wird Hucency zu einem wichtigen Akteur im Bereich der Sensibilisierung für Cyberbedrohungen, indem es ein konkretes und für alle zugängliches Tool anbietet.

Unser Ziel ist klar: Wir möchten V.I.S.H.E.R zu einem nützlichen Reflex machen, nicht nur für Unternehmen und ihre Mitarbeiter, sondern auch für Institutionen und Regierungsakteure, damit jeder, der mit einer sensiblen Handlungsaufforderung konfrontiert ist, über ein einfaches und wirksames Verteidigungsinstrument verfügt.

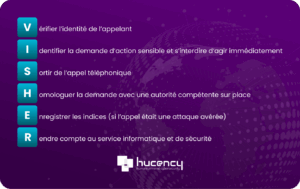

V.I.S.H.E.R: ein leicht zu merkender Reflex

Die Eselsbrücke V.I.S.H.E.R umfasst sieben klare und leicht zu merkende Schritte:

-

V: Identität des Anrufers überprüfen

-

I: Identifizieren Sie die sensible Handlungsaufforderung und unterlassen Sie sofortiges Handeln.

-

S: Beenden des Telefonats

-

H: Den Antrag bei einer zuständigen Behörde vor Ort genehmigen lassen

-

E: Hinweise aufzeichnen (wenn es sich bei dem Anruf um einen tatsächlichen Angriff handelte)

-

A: Bericht an die IT- und Sicherheitsabteilung

Ein einfaches pädagogisches Instrument, das Mitarbeitern dabei helfen soll, ihre Organisation in realen Situationen zu schützen.

Die richtigen Reflexe bei einem Anruf, der eine sensible Handlung erfordert

Ergänzend zur EselsbrückeV.I.S.H.E.R ist es unerlässlich,bewährte Praktikenzu integrieren:

-

- Nehmen Sie sich Zeit, um den Gegenstand des Anrufs und die Identität des Gesprächspartners zu formulieren.

(Conseil Hucency) Dies ermöglicht ein besseres Bewusstsein für die Situation und spart Zeit, um das Telefongespräch besser zu kontrollieren.

- Nehmen Sie sich Zeit, um den Gegenstand des Anrufs und die Identität des Gesprächspartners zu formulieren.

-

- Betrachten Sie jede Aufforderung zu sofortigem Handeln als verdächtig.

(Hucency-Ratschlag) Angreifer müssen schnell handeln, um ihre Ziele besser zu erreichen. Die Verwendung von Vorwänden, die ein Gefühl der Dringlichkeit vermitteln, ist von Natur aus verdächtig.

- Betrachten Sie jede Aufforderung zu sofortigem Handeln als verdächtig.

-

- Ungewöhnliches Verhalten den Sicherheitsdiensten melden.

(Conseil Hucency) Manche harmlos erscheinende Anrufe dienen in Wirklichkeit dazu, Informationen zu sammeln. Dieser Schritt ist oft der Ausgangspunkt für einen Angriff.

- Ungewöhnliches Verhalten den Sicherheitsdiensten melden.

-

- Eine doppelte Validierung durchführen.

-

- Lernen Sie, zwischen internen und externen Anrufen zu unterscheiden.

(Tipp von Hucency) Achtung: Es kann vorkommen, dass Sie mit Nummernmissbrauch konfrontiert werden. Dies unterstreicht die Bedeutung der anderen Reflexe von V.I.S.H.E.R.

- Lernen Sie, zwischen internen und externen Anrufen zu unterscheiden.

-

- Überprüfen Sie systematisch die E-Mails oder Nachrichten im Zusammenhang mit dem erhaltenen Anruf (Absender, Dringlichkeit, Kontext).

(Ratschlag von Hucency) Ein Betrüger ist auf die Interaktion des Benutzers angewiesen, um weiterzukommen. Diese Interaktionen können sein:

– eine Aufforderung, eine vom Angreifer übermittelte Aktion durchzuführen;

– eine Aufforderung, eine Nachricht an einen vom Angreifer festgelegten Empfänger zu senden;

– eine Aufforderung, vertrauliche Informationen weiterzugeben.

Die Überprüfung der Art und des Inhalts der Interaktionen ist daher von entscheidender Bedeutung.

- Überprüfen Sie systematisch die E-Mails oder Nachrichten im Zusammenhang mit dem erhaltenen Anruf (Absender, Dringlichkeit, Kontext).

-

- Denken Sie daran, dass es legitim ist, Ihren Gesprächspartner zu befragen oder ihn warten zu lassen, um die Echtheit seines Vorgehens zu überprüfen.

Ein zukünftiger Standard in der Cybersicherheit?

Mit V.I.S.H.E.R möchte Hucency Nutzern und Organisationen ermöglichen, sich gegen Social Engineering zu wappnen.

Da Cybersicherheit in erster Linie auf den Menschen basiert, stellt Hucency erneut den Nutzer in den Mittelpunkt der digitalen Verteidigung. So wird jeder Mitarbeiter zu einem wichtigen Glied in der Kette der kollektiven Sicherheit.

Fazit

Vishing ist eine wachsende Bedrohung und erfordert daher angemessene Reaktionen.

Mit V.I.S.H.E.R bietet Hucency ein neuartiges, einfaches und universelles Tool, das in Zukunft zum Standard für die Sensibilisierung für Telefonangriffe werden könnte.

Sonderangebot Cybermois

Anlässlich des Cybermois bieten wir Ihnen die Möglichkeit, den Vishing Pentest kostenlos und unverbindlich zu testen.

Melden Sie sich über unser Formular an:

Kontaktieren Sie unseren Vishing-Experten

Möchten Sie mehr über Vishing erfahren und wissen, wie Sie Ihre Mitarbeiter vor dieser Art von Angriffen schützen können?

Unsere Experten von Hucency stehen Ihnen gerne zur Verfügung.

Wenden Sie sich direkt an unseren Vishing-Beauftragten für:

-

individuelle Beratung erhalten,

-

Stellen Sie Ihre Fragen zur Eselsbrücke V.I.S.H.E.R.

-

oder einen auf Ihr Unternehmen zugeschnittenen Vishing-Pentest durchführen.