Vishing: cómo Hucency inventó el primer método mnemotécnico para combatir este tipo de ataque

El vishing, o phishing vocal, es un ataque de ingeniería social cada vez más extendido y sofisticado.

Su objetivo es engañar a un usuario por teléfono para obtener información confidencial o incitarlo a realizar una acción urgente en beneficio del atacante.

Ante esta amenaza, Hucency innova: hemos creado V.I.S.H.E.R, un método mnemotécnico inédito dedicado a la ciberseguridad, que ofrecemos a nuestros clientes y que está diseñado para convertirse en un reflejo universal contra los ataques telefónicos.

Hucency, un actor clave frente al vishing

Hucency llegó a la siguiente conclusión: los recursos mnemotécnicos se utilizan ampliamente para fijar actos reflejos en determinadas instituciones (servicios de emergencia, ejército, etc.), como P.A.S. (Proteger, Alertar, Socorrer), C.C.C. (Cuello, Corbata, Cinturón) y muchos otros.

Hasta ahora, no existía ningún método mnemotécnico para combatir la ingeniería social por teléfono. Por eso, Hucency ha desarrollado V.I.S.H.E.R.

Con V.I.S.H.E.R, Hucency se convierte en un actor clave en la sensibilización sobre las amenazas cibernéticas, ofreciendo una herramienta concreta y accesible para todos.

Nuestro objetivo es claro: convertir V.I.S.H.E.R en un recurso útil, no solo para las empresas y sus empleados, sino también para las instituciones y los actores gubernamentales, de modo que cualquier persona que se enfrente a una solicitud de acción delicada pueda disponer de una herramienta de defensa sencilla y eficaz.

V.I.S.H.E.R: un reflejo fácil de memorizar

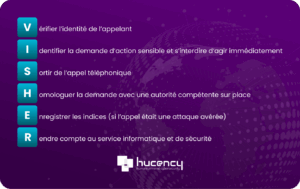

El método mnemotécnico V.I.S.H.E.R se divide en 7 pasos claros y fáciles de recordar:

-

V: Verificar la identidad de la persona que llama.

-

I: Identificar la solicitud de acción sensible y abstenerse de actuar inmediatamente.

-

S: Salir de la llamada telefónica

-

H: Homologar la solicitud con una autoridad competente local.

-

E: Registrar las pruebas (si la llamada era un ataque confirmado)

-

R: Informar al departamento de informática y seguridad.

Una herramienta pedagógica sencilla, diseñada para ayudar a los empleados a proteger su organización en situaciones reales.

Las reacciones adecuadas ante una llamada que implique una solicitud de acción delicada

Como complemento al mnemotécnicoV.I.S.H.E.R, es esencial incorporarbuenas prácticas:

-

- Tómese el tiempo necesario para reformular el motivo de la llamada y la identidad de la persona con la que está hablando.

(Consejo de Hucency) Esto le permitirá ser más consciente de la situación y ganar tiempo para controlar mejor la conversación telefónica.

- Tómese el tiempo necesario para reformular el motivo de la llamada y la identidad de la persona con la que está hablando.

-

- Considerar sospechosa cualquier solicitud de acción inmediata y delicada.

(Consejo de Hucency) Los atacantes necesitan actuar con rapidez para alcanzar mejor sus objetivos. El uso de pretextos que introducen una noción de urgencia es, por naturaleza, sospechoso.

- Considerar sospechosa cualquier solicitud de acción inmediata y delicada.

-

- Informar de comportamientos inusuales a los servicios de seguridad.

(Consejo Hucency) Algunas llamadas aparentemente anodinas sirven en realidad para recabar información. Este paso suele ser el punto de partida de un ataque.

- Informar de comportamientos inusuales a los servicios de seguridad.

-

- Realizar una doble validación.

-

- Aprender a diferenciar bien entre llamadas internas y externas.

(Consejo de Hucency) Atención: es posible que se enfrente a una usurpación de número. Esto refuerza la importancia de los demás reflejos de V.I.S.H.E.R.

- Aprender a diferenciar bien entre llamadas internas y externas.

-

- Compruebe sistemáticamente los correos electrónicos o mensajes relacionados con la llamada recibida (remitente, urgencia, contexto).

(Consejo de Hucency) Un estafador necesita la interacción del usuario para avanzar. Estas interacciones pueden ser:

– una solicitud de acción sobre un elemento transmitido por el atacante;

– una solicitud de envío a un destinatario definido por el atacante;

– una solicitud de transmisión de información confidencial.

Por lo tanto, es fundamental controlar la naturaleza y el contenido de las interacciones.

- Compruebe sistemáticamente los correos electrónicos o mensajes relacionados con la llamada recibida (remitente, urgencia, contexto).

-

- Recuerde que es legítimo hacer preguntas a su interlocutor o pedirle que espere para autentificar su solicitud.

¿Un futuro estándar en ciberseguridad?

Con V.I.S.H.E.R, Hucency tiene como objetivo permitir que los usuarios y las organizaciones no se queden sin soluciones frente a la ingeniería social.

Dado que la ciberseguridad se basa ante todo en las personas, Hucency vuelve a situar al usuario en el centro de la defensa digital. De este modo, cada empleado se convierte en un eslabón fuerte de la seguridad colectiva.

Conclusión

El vishing es una amenaza creciente y, por lo tanto, requiere reflejos adecuados.

Con V.I.S.H.E.R, Hucency ofrece una herramienta innovadora, sencilla y universal, que podría convertirse en el futuro en un estándar de sensibilización frente a los ataques telefónicos.

Oferta especial Cybermois

Con motivo del Cybermois, le ofrecemos la posibilidad de probar Vishing Pentest de forma gratuita y sin compromiso.

Inscríbase a través de nuestro formulario:

Póngase en contacto con nuestro experto en vishing

¿Desea obtener más información sobre el vishing y descubrir cómo proteger a sus empleados contra este tipo de ataques?

Nuestros expertos de Hucency están a su disposición para ayudarle.

Póngase en contacto directamente con nuestro responsable de vishing para:

-

obtener asesoramiento personalizado,

-

plantear sus preguntas sobre el método mnemotécnico V.I.S.H.E.R,

-

o implementar una prueba de vishing adaptada a su organización.