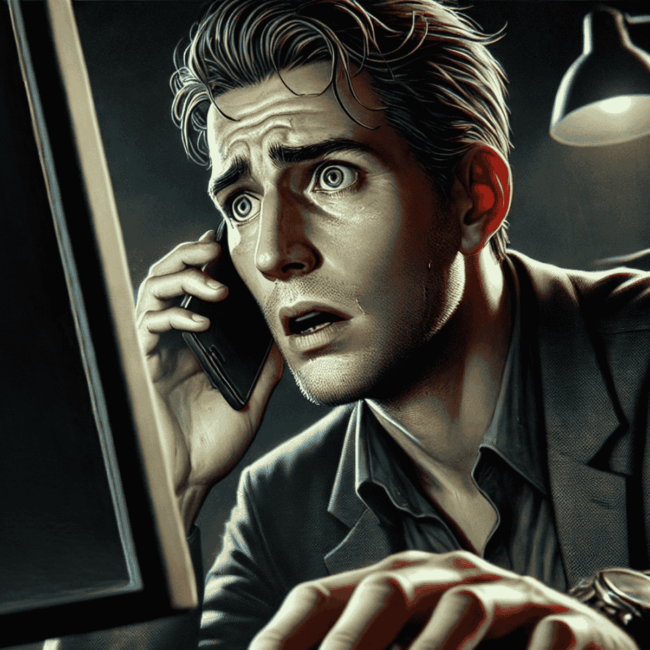

Software espião para smartphones: o inimigo invisível no seu bolso

Software espião para smartphones: o inimigo invisível no seu bolso Todos temos o mesmo hábito: o nosso telemóvel nunca nos sai do lado. Está na nossa secretária, no nosso bolso, e contém toda a nossa vida (os nossos e-mails profissionais, as nossas fotos de família, os nossos códigos bancários). Mas imagine por um instante… O seu telemóvel está ali, parado,…