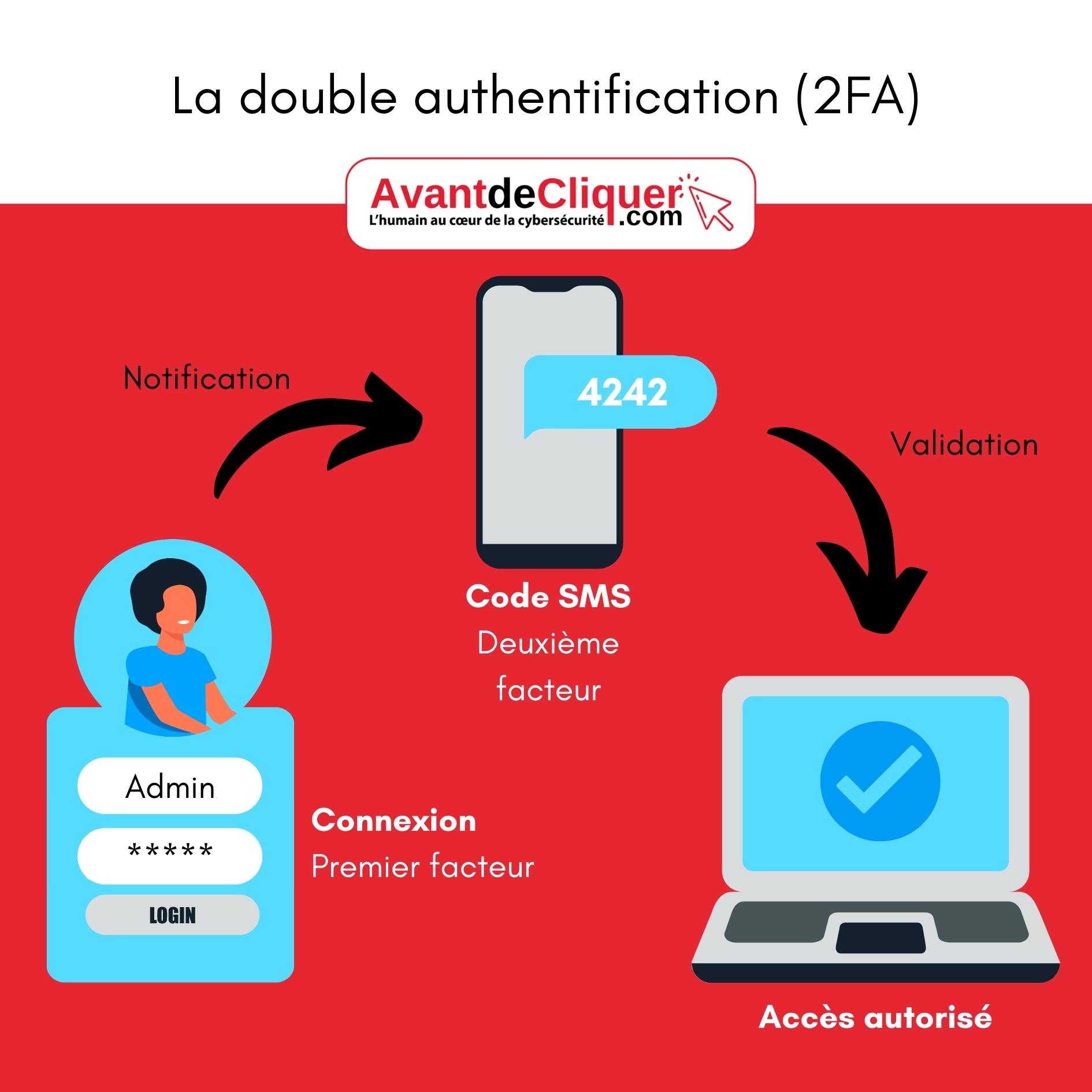

Definición: autenticación de dos factores o doble autenticación

La 2FA, también conocida como autenticación multifactorial, es un proceso de seguridad mediante el cual el usuario proporciona dos modos de identificación a partir de categorías de datos distintas.

- Primer factor: generalmente en forma de ficha física, como la información que aparece en su tarjeta bancaria.

- Segundo factor: en forma de información de un solo uso, por ejemplo, un código de seguridad.

¿En qué consiste concretamente el segundo factor de autenticación?

Estos son algunos ejemplos del segundo factor para la autenticación doble:

- Envío de un código único por SMS.

- Uso de una aplicación de autenticación (como Microsoft Authenticator o Google Authenticator);

- Envío por correo electrónico de un código válido durante un periodo limitado.

- Uso de un código rotativo con validación en otro dispositivo.

- Uso de una memoria USB de autenticación

- Desbloqueo mediante una señal Bluetooth (por ejemplo, a través de su smartphone).

Como ya sabéis, los hackers tienen un don para encontrar fallos y burlar los sistemas de seguridad, sean cuales sean. De hecho, cada vez más ciberdelincuentes consiguen superar esta autenticación de dos factores (2FA) y se infiltran fácilmente en nuestras cuentas para robar datos confidenciales.

¿Cómo eluden los hackers la autenticación doble?

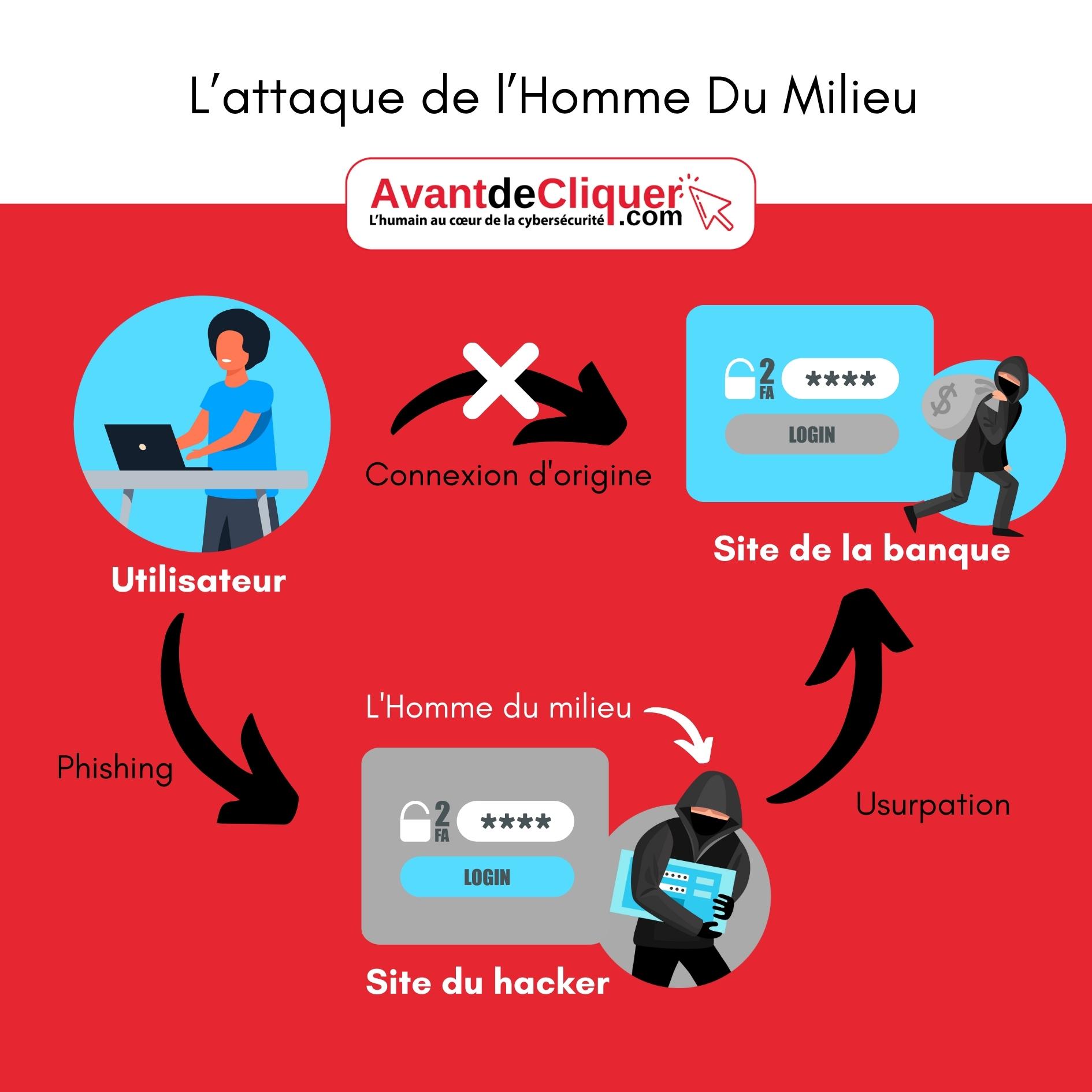

Para eludir la seguridad 2FA y sus múltiples mecanismos de autenticación, los piratas informáticos utilizan, entre otras cosas, el ataque denominado «del hombre en el medio» (HDM) o man in the middle attack (MITM) en inglés.

¿Qué es un ataque de intermediario (man in the middle attack)?

El objetivo del ataque Man-in-the-Middle en este caso essuplantar las comunicaciones entre dos partes, sin que ninguna de ellas pueda sospechar que el canal de comunicación entre ellas ha sido comprometido.

Un ejemplo sencillo en 5 pasos:

- Un usuario recibe un correo electrónico de phishingphishing que lo redirige a un sitio idéntico al de su banco, el sitio web del hacker.

- El usuario introduce sus datos de identificación (primer factor).

- Al mismo tiempo, el sitio web del hacker intenta conectarse con las credenciales al sitio web real del banco.

- Por lo tanto, el usuario recibe por SMS el código real de su banco (segundo factor) y lo introduce en el sitio web del hacker.

- El sitio web del hacker solo tiene que utilizar el segundo factor para conectarse al sitio web real del banco.

Soluciones frente a los riesgos de elusión de la doble autenticación

Implementar un sistema de reconocimiento facial:

La adopción de un sistema de verificación en dos pasos que incluye el reconocimiento facial es uno de los métodos de protección más seguros y complejos.

Se trata de sustituir la autenticación de dos factores por la huella dactilar, la voz o el reconocimiento facial.

Algunos sistemas de biometría facial toman como referencia una imagen estática del rostro del usuario, pero otros van más allá y verifican la identidad mediante otros procesos.

Gracias, en particular, a los infrarrojos y a la creación de un algoritmo biométrico 3D o al vídeo en tiempo real y al análisis de la sonrisa y los gestos, de modo que la autenticación y la verificación sean totalmente seguras.

De esta forma, los sistemas están protegidos contra posibles ataques que utilicen tecnologías como los deepfakes o las máscaras impresas en 3D.

La triple autenticación

Ya existe gracias al programa de Google: Advanced Protection Program. Además de la contraseña, habría que utilizar dos llaves físicas para acceder a la cuenta. Estas llaves sustituyen al envío de SMS.

Vamos más allá con el protocolo AAA

Este protocolo, ya en vigor, se utiliza en seguridad informática. Realiza tres funciones:

- Autenticación

- Autorización

- Trazabilidad

Como habrás comprendido, además de la doble autenticación, permite la trazabilidad y, por lo tanto, el seguimiento de las conexiones y las actividades posteriores a estas.