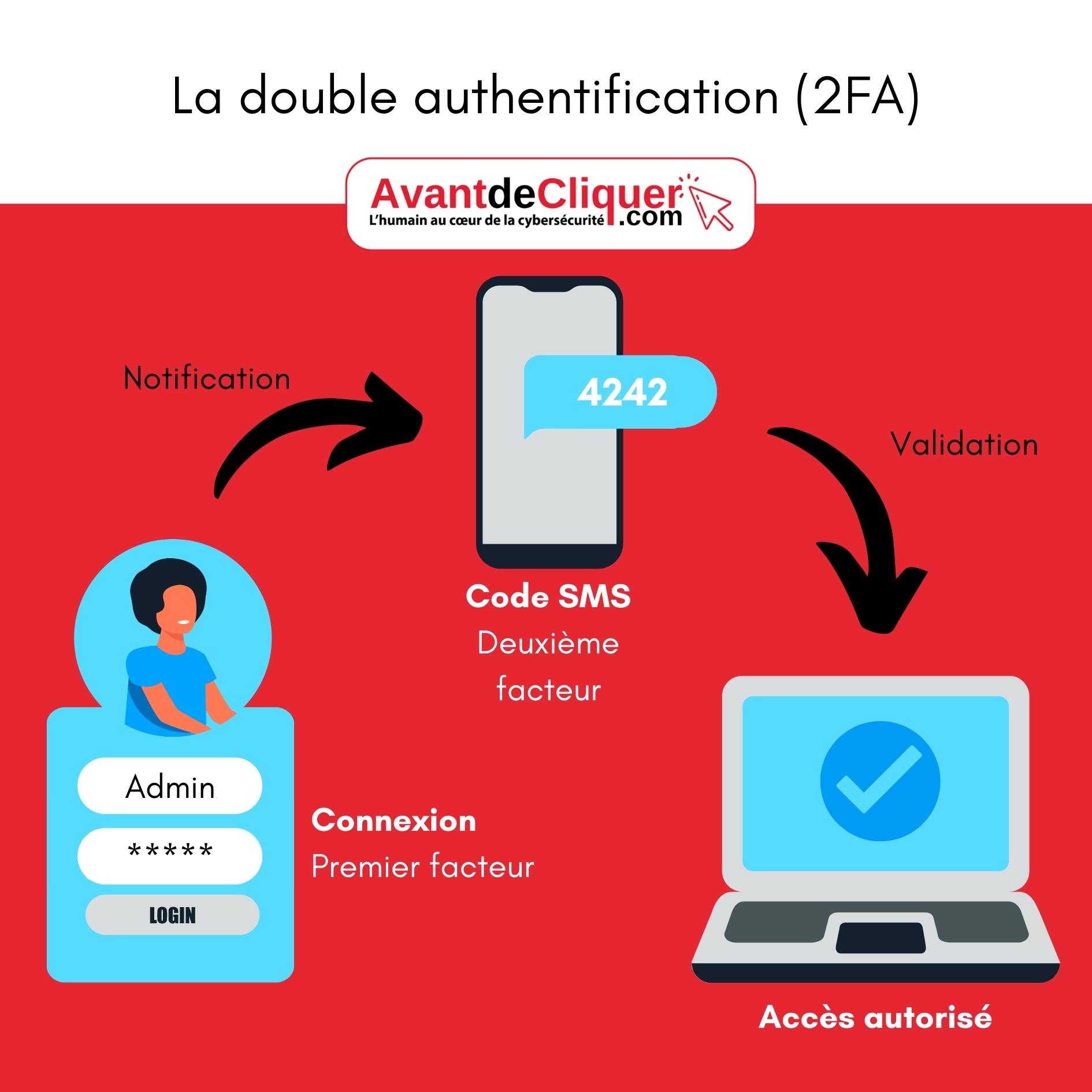

Definition: Zwei-Faktor-Authentifizierung oder doppelte Authentifizierung

2FA, auch Multi-Faktor-Authentifizierung genannt, ist ein Sicherheitsverfahren, bei dem der Benutzer zwei Identifizierungsmethoden aus unterschiedlichen Datenkategorien angibt.

- Erster Faktor: in der Regel in Form eines physischen Token, wie die Informationen auf Ihrer Bankkarte.

- Zweiter Faktor: in Form von Einmalinformationen, beispielsweise einem Sicherheitscode.

Was bedeutet der zweite Authentifizierungsfaktor konkret?

Hier sind einige Beispiele für den zweiten Faktor bei der Zwei-Faktor-Authentifizierung:

- Versand eines einmaligen Codes per SMS;

- Verwendung einer Authentifizierungs-App (wie Microsoft Authenticator oder Google Authenticator);

- Versand eines zeitlich begrenzten Codes per E-Mail;

- Verwendung eines wechselnden Codes mit Validierung auf einem anderen Gerät;

- Verwendung eines USB-Sticks zur Authentifizierung

- Entsperren über ein Bluetooth-Signal (insbesondere über Ihr Smartphone)

Wie Sie bereits wissen, haben Hacker ein Händchen dafür, Schwachstellen zu finden und Sicherheitssysteme jeglicher Art zu umgehen. Tatsächlich gelingt es immer mehr Cyberkriminellen, diese 2FA zu überwinden und sich leicht in unsere Konten einzuschleusen, um vertrauliche Daten zu stehlen.

Wie umgehen Hacker die Zwei-Faktor-Authentifizierung?

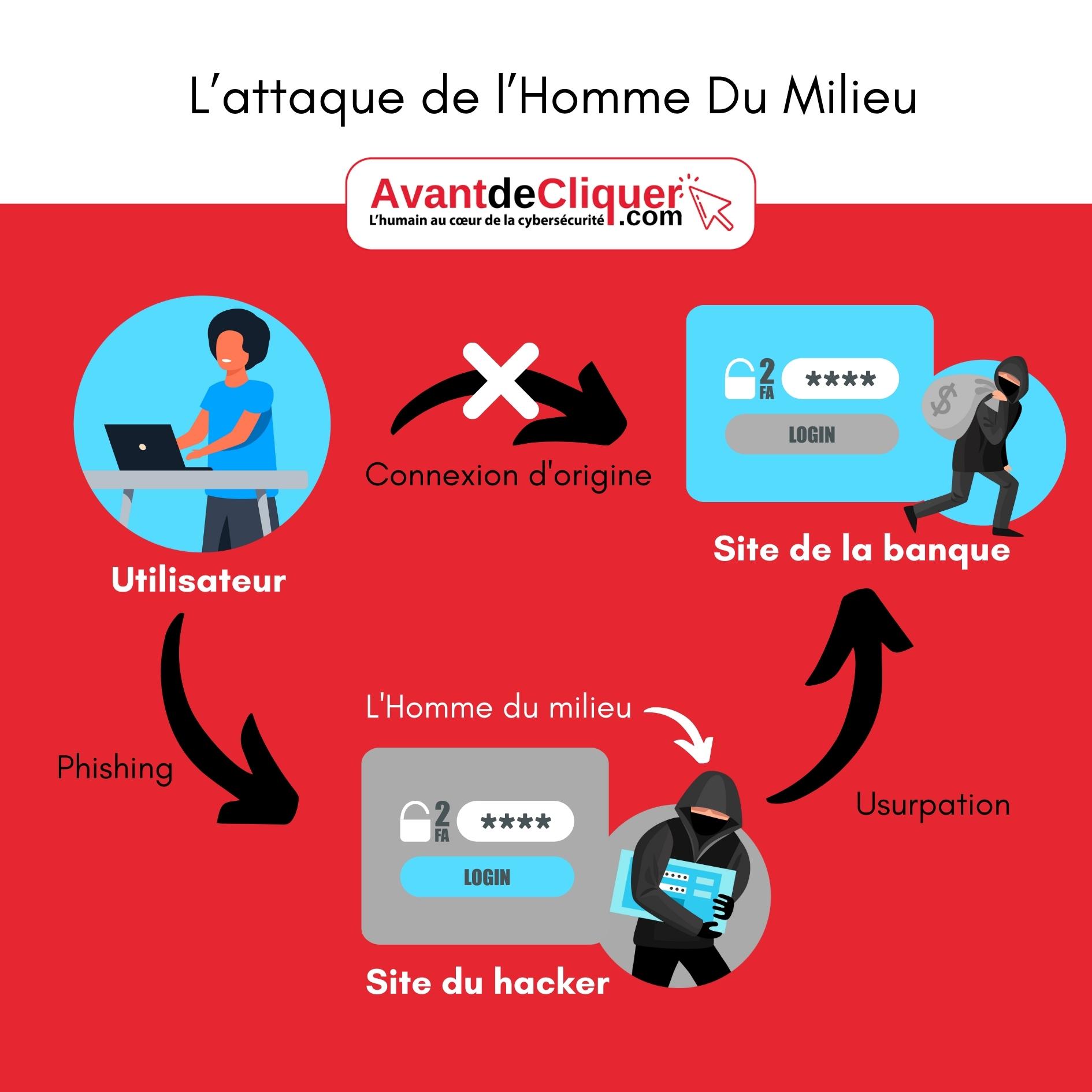

Um die 2FA-Sicherheit und ihre vielfältigen Authentifizierungsmechanismen zu umgehen, nutzen Hacker insbesondere den sogenannten „Man-in-the-Middle“-Angriff (MITM) oder Man-in-the-Middle-Angriff (MITM)

Was ist ein Man-in-the-Middle-Angriff?

Der Angriff des Man-in-the-Middle zielt in diesem Fall darauf ab,die Kommunikation zwischen zwei Parteien zu missbrauchen, ohne dass eine der beiden Parteien ahnt, dass der Kommunikationskanal zwischen ihnen kompromittiert wurde.

Ein einfaches Beispiel in 5 Schritten:

- Ein Benutzer erhält eine E-Mail von PhishingPhishing , die ihn auf eine Website weiterleitet, die mit der seiner Bank, die Website des Hackers.

- Der Benutzer gibt seine Anmeldedaten ein (erster Faktor).

- Gleichzeitig versucht die Website des Hackers, sich mit den Zugangsdaten auf der echten Website der Bank anzumelden.

- Anschließend erhält der Nutzer per SMS den echten Code seiner Bank (zweiter Faktor) und gibt diesen auf der Website des Hackers ein.

- Der Hacker muss nun nur noch den zweiten Faktor verwenden, um sich auf der echten Website der Bank anzumelden.

Lösungen gegen die Umgehung der Zwei-Faktor-Authentifizierung

Einführung eines Gesichtserkennungssystems:

Die Einführung eines zweistufigen Verifizierungssystems mit Gesichtserkennung ist eine der sichersten und komplexesten Schutzmethoden.

Es geht darum, die Authentifizierung durch den zweiten Faktor durch den Fingerabdruck, die Stimme oder die Gesichtserkennung zu ersetzen.

Einige Gesichtserkennungssysteme verwenden ein statisches Bild des Gesichts des Benutzers als Referenz, andere gehen jedoch noch einen Schritt weiter und überprüfen die Identität mithilfe anderer Verfahren.

Dies geschieht insbesondere mithilfe von Infrarotstrahlen und der Erstellung eines biometrischen 3D-Algorithmus oder durch Echtzeitvideos und die Analyse von Lächeln und Gesten, sodass die Authentifizierung und Überprüfung absolut sicher sind.

Auf diese Weise sind die Systeme gegen mögliche Angriffe mit Technologien wie Deepfakes oder 3D-gedruckten Maskengeschützt .

Die dreifache Authentifizierung

Dank des Google-Programms „Advanced Protection Program“ gibt es diese Möglichkeit bereits. Zusätzlich zum Passwort müssen zwei physische Schlüssel verwendet werden, um auf das Konto zugreifen zu können. Diese Schlüssel ersetzen den Versand der SMS.

Mit dem AAA-Protokoll noch einen Schritt weiter gehen

Dieses bereits in Kraft getretene Protokoll wird in der IT-Sicherheit verwendet. Es erfüllt drei Funktionen:

- Authentifizierung

- Genehmigung

- Rückverfolgbarkeit

Wie Sie sicher verstanden haben, ermöglicht es zusätzlich zur doppelten Authentifizierung die Rückverfolgbarkeit und somit die Überwachung der Verbindungen und der darauf folgenden Aktivitäten.