Vishing: come Hucency ha ideato il primo metodo mnemonico per contrastare questo tipo di attacco

Il vishing, o phishing vocale, è un attacco di ingegneria sociale sempre più diffuso e sofisticato.

Il suo obiettivo è quello di ingannare un utente al telefono per ottenere informazioni sensibili o indurlo a compiere un’azione urgente a vantaggio dell’autore dell’attacco.

Di fronte a questa minaccia, Hucency innova: abbiamo creato V.I.S.H.E.R, uno strumento mnemonico innovativo dedicato alla sicurezza informatica, offerto ai nostri clienti e progettato per diventare un riflesso automatico contro gli attacchi telefonici.

Hucency, un attore chiave nella lotta contro il vishing

Hucency ha osservato quanto segue: in alcune istituzioni (soccorso alle persone, esercito, ecc.) si ricorre ampiamente a tecniche mnemoniche per consolidare i comportamenti riflessi, come ad esempio P.A.S. (Proteggere, Allertare, Soccorrere), C.C.C. (Colletto, Cravatta, Cintura) e molte altre.

Finora non esistevano tecniche mnemoniche per contrastare il social engineering telefonico. Per questo motivo Hucency ha sviluppato V.I.S.H.E.R.

Con V.I.S.H.E.R, Hucency diventa un attore chiave nella sensibilizzazione comportamentale alle minacce informatiche, offrendo uno strumento concreto e accessibile a tutti.

Il nostro obiettivo è chiaro: rendere V.I.S.H.E.R. uno strumento utile, non solo per le aziende e i loro dipendenti, ma anche per le istituzioni e gli attori governativi, affinché chiunque si trovi a dover affrontare una richiesta di intervento delicato possa disporre di uno strumento di difesa semplice ed efficace.

V.I.S.H.E.R.: un metodo facile da ricordare

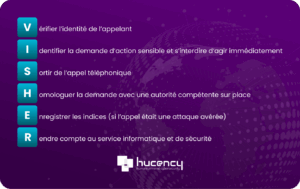

Il metodo mnemonico V.I.S.H.E.R. si articola in 7 passaggi chiari e facili da ricordare:

-

V: Verificare l'identità del chiamante

-

I: Individuare la richiesta di intervento delicata e astenersi dall’agire immediatamente

-

S: Terminare la chiamata

-

H: Far approvare la richiesta da un'autorità competente in loco

-

E: Registrare gli indizi (nel caso in cui la chiamata fosse un attacco accertato)

-

R: Riferire al reparto informatico e di sicurezza

Uno strumento didattico semplice, pensato per aiutare i collaboratori a proteggere la propria organizzazione in situazioni reali.

Come comportarsi correttamente quando si riceve una chiamata che richiede un intervento delicato

Oltre al metodo mnemonicoV.I.S.H.E.R., è fondamentale adottare alcunebuone pratiche:

-

- Prenditi il tempo necessario per riformulare lo scopo della chiamata e l'identità dell'interlocutore.

(Consiglio Hucency) Ciò consente una maggiore consapevolezza della situazione e un risparmio di tempo per gestire meglio la conversazione telefonica.

- Prenditi il tempo necessario per riformulare lo scopo della chiamata e l'identità dell'interlocutore.

-

- Considerare sospetta qualsiasi richiesta di intervento urgente.

(Consiglio di Hucency) Gli aggressori devono agire rapidamente per raggiungere più efficacemente i propri obiettivi. L'uso di pretesti che suggeriscono un senso di urgenza è di per sé sospetto.

- Considerare sospetta qualsiasi richiesta di intervento urgente.

-

- Segnalare comportamenti insoliti ai servizi di sicurezza.

(Consiglio Hucency) Alcune telefonate apparentemente innocue servono in realtà a raccogliere informazioni. Questa fase è spesso il punto di partenza di un attacco.

- Segnalare comportamenti insoliti ai servizi di sicurezza.

-

- Effettuare una doppia verifica.

-

- Imparare a distinguere chiaramente le chiamate interne da quelle esterne.

(Consiglio di Hucency) Attenzione: è possibile che si verifichino casi di usurpazione del numero. Ciò rafforza l'importanza degli altri riflessi del metodo V.I.S.H.E.R.

- Imparare a distinguere chiaramente le chiamate interne da quelle esterne.

-

- Controllare sistematicamente le e-mail o i messaggi relativi alla chiamata ricevuta (mittente, urgenza, contesto).

(Consiglio Hucency) Un truffatore ha bisogno dell’interazione dell’utente per procedere. Queste interazioni possono essere:

– una richiesta di azione su un elemento trasmesso dall’aggressore;

– una richiesta di invio a un destinatario definito dall’aggressore;

– una richiesta di trasmissione di informazioni riservate.

Il controllo della natura e del contenuto delle interazioni è quindi fondamentale.

- Controllare sistematicamente le e-mail o i messaggi relativi alla chiamata ricevuta (mittente, urgenza, contesto).

-

- È bene ricordare che è legittimo porre domande al proprio interlocutore o chiedergli di attendere per verificare la sua identità.

Un futuro standard nella sicurezza informatica?

Con V.I.S.H.E.R, Hucency si propone di garantire che gli utenti e le organizzazioni non rimangano indifesi di fronte al social engineering.

Poiché la sicurezza informatica si basa innanzitutto sulle persone, Hucency pone ancora una volta l'utente al centro della difesa digitale. In questo modo, ogni collaboratore diventa un anello fondamentale della sicurezza collettiva.

Conclusione

Il vishing rappresenta una minaccia in continua crescita e, di conseguenza, richiede una reazione adeguata.

Con V.I.S.H.E.R, Hucency propone uno strumento innovativo, semplice e universale, che in futuro potrebbe diventare uno standard per la sensibilizzazione contro gli attacchi telefonici.

Offerta speciale Cybermois

In occasione del Cybermois, vi invitiamo a provare gratuitamente e senza impegno il Vishing Pentest.

Iscriviti tramite il nostro modulo:

Contatta il nostro esperto di vishing

Volete saperne di più sul vishing e scoprire come proteggere i vostri collaboratori da questo tipo di attacco?

I nostri esperti di Hucency sono a vostra disposizione per assistervi.

Contattate direttamente il nostro responsabile per il vishing per:

-

ricevere consigli personalizzati,

-

porre domande sul metodo mnemonico V.I.S.H.E.R,

-

oppure organizzare un test di penetrazione contro il vishing su misura per la vostra organizzazione.